Введение в “I2P”: Ваш личный интернет – безопасный, частный и свободный

Что вы можете делать с неправомерным использованием и эксплуатацией Ваших личных данных и ценностей в Интернете? Несколько лет назад даже сэр Тим Бернерс-Ли отвернулся от своей “Всемирной паутины” и теперь находится на пути в распределённой новый мир со своим проектом “Solid”. Еще одна хорошая новость: это довольно легко — перейти к использованию современного, распределенного пространства и воспользоваться бесплатным интернетом, например, через «I2P». Мы покажем вам, как это сделать.

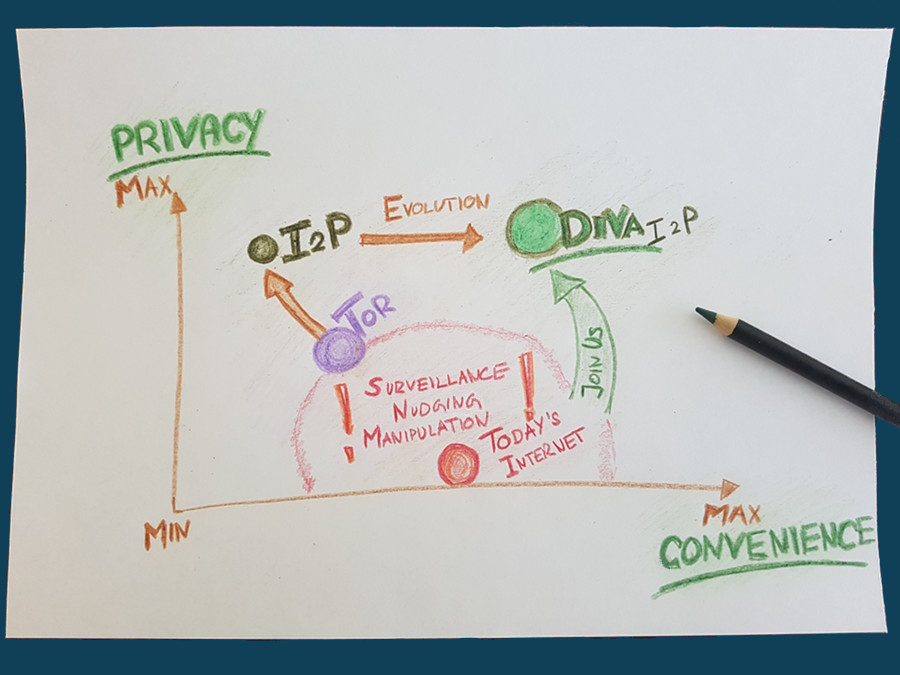

Направление: Tor и I2P

С точки зрения программистов-энтузиастов, путь к собственному, защищенному и частному интернету был трудным: за последние 15 лет было сделано много неверных шагов и извлечено много болезненных уроков. Например: значительное число постоянных пользователей в настоящее время рассматривают «браузер Tor» как способ частного пользования Интернетом. Но «сеть Tor» достаточно централизована и имеет некоторые недостатки. Сегодня многие пользователи «Tor» активно подвергаются дискриминации и не имеют права пользоваться сервисами. Причина заключается в том, что провайдеры инфраструктуры и услуг могут легко идентифицировать входной трафик и блокировать, преследовать или использовать цензуру по отношению к пользователям. «I2P» — распределенная и лишенная цензуры сеть и она известна лишь немногим. Манипуляторы или регуляторы часто пренебрежительно называют ее «даркнет». I2P — это просто свободная сеть, узлами которой являются люди, использующие этот протокол. Все развитие I2P является безусловно открытым исходным кодом.

Как только пользователь получает доступ к I2P, он автоматически становится I2P узлом — и участником современного «базового движения». В этом и заключается прелесть этой бесплатной сети: это и отдача и приобретение. Большинство пользователей участвуют в ней в частном порядке, с собственного ноутбука или мобильного телефона. Разработчики I2P постоянно работают над защитой от дискриминации пользователей или “узлов”. Это заключается в том, что другие участники сети (например, телекоммуникационная компания или система мониторинга) не должны иметь возможности видеть, работает ли и где работает I2P-узел. Эта работа, которая продолжалась более десяти лет, сейчас начинает приносить плоды.

Дальнейшее развитие

Базовое движение сегодня набирает обороты. Очевидное злоупотребление сетями, устройствами и программным обеспечением пользователей со стороны властей и компаний беспокоит многих людей. Нематериальная или материальная экспроприация и патернализм в сочетании со злоупотреблением властью все больше беспокоит граждан. Именно по этим причинам пользователи становятся частью “базового движения” — просто пользуясь свободным Интернетом. К счастью, технологии постоянно развиваются на протяжении последних 30 лет, и достаточное количество пользователей могут использовать «I2P» или «Tor» и, таким образом, принимать более разумные технологические решения.

DIVA.EXCHANGE в свою очередь, разработал инструкции для заинтересованных новичков, как они могут управлять I2P-узлом или доступом с любого компьютера. Эти инструкции можно найти ниже.

Перспектива

С ростом свободного интернета, растет и I2P со всеми его серьезными и честными возможностями применения. Все больше и больше пользователей делают доступной небольшую часть своих вычислительных возможностей и пропускной способности. Это и есть “базовое движение”. Но существует и необходимость в более качественных и простых приложениях в свободном интернете. DIVA.EXCHANGE, например, уделяют внимание технологии свободного банковского обслуживания. Простые в использовании социальные сети, такие как Mastodon, или средства коммуникации, такие как чат, должны быть доступны в бесплатном интернете. Такова цель сегодня: базовые технологии готовы — теперь должны быть удовлетворены потребности пользователей с точки зрения «удобства и простоты»! Мы на DIVA.EXCHANGE рады каждому, кто хочет присоединиться к нам, и может помочь продвинуться в достижении этих целей.

Дополнительная информация

Инструкция для новичков в I2P, англ: https://github.com/diva-exchange/i2p

Чат DIVA.EXCHANGE сообщества, немецкий и английский: https://t.me/diva_exchange_chat_de

Приватность, простое объяснение: https://www.diva.exchange/en/privacy/privacy-simply-explained/

Оставьте свой отзыв: https://social.diva.exchange/@social

Solid (Social Linked Data) о проекте, https://ru.wikipedia.org/wiki/Solid_(проект_децентрализованной_всемирной_паутины)

Tor Browser о протоколе, https://ru.wikipedia.org/wiki/Tor

I2P о протоколе, https://ru.wikipedia.org/wiki/I2P

Инструкция к пользованию I2P и Tor

Эта инструкция показывает, как настроить на собственном компьютере «контейнер», предоставляющий доступ как к бесплатному, так и к известному Интернету. Контейнер — это нейтральная, изолированная среда на вашем собственном компьютере. Контейнер принципиально безопасен — настолько же, насколько безопасна лежащая в его основе операционная система. В любом случае, предпочтительнее установить в контейнер новое программное обеспечение, которое вы хотите протестировать или использовать, чем устанавливать его напрямую.

Используемая для контейнера технология называется “Docker”. Доступ к “Docker” для Mac, Windows or Linux вы можете найти здесь https://docs.docker.com/get-docker/

Вводная статья для заинтересованных лиц доступна (примерное время чтения 10 минут) https://docs.docker.com/get-started/overview/. Эти инструкции показывают как установить “контейнер” самостоятельно: https://docs.docker.com/get-docker/.

Установка Docker контейнера

Пользователям Windows или Mac, которые никогда не пользовались “Docker”, “Powershell” или “Shell” представлена для просмотра 10-минутная видеопрезентация о Docker на Windows или Mac.

После установки Docker, вы получаете доступ к контейнеру DIVA.EXCHANGE. Этот процесс загрузки называется «pull». Следующие команды выполняются в Powershell (Windows) или в Shell (Linux или Mac). Таким образом, первым шагом является извлечение контейнера:

docker pull divax/i2p:current-i2p-torЗатем инициируйте контейнер следующей командой:

docker run --env PORT_TOR=9950 --env PORT_HTTP_PROXY=4544 --env ENABLE_HTTPPROXY=1 -p 7170:7070 -p 4544:4444 -p 9950:9050 -p 8080:8080 -d --name i2p-tor divax/i2p:current-i2p-torЧерез несколько секунд контейнер, а с ним и доступ к свободному интернету будут доступны. Каждый первый запуск протокола I2P занимает примерно три минуты до полной интеграции в систему. Это время можно использовать для поиска и установки подходящего вам браузера (см ниже):

Вы можете остановить действие контейнера с помощью:

docker stop i2p-torВы можете полностью удалить контейнер с помощью:

docker rm i2p-torВосстановить полностью удаленный контейнер для “docker run” с командой выше.

Возобновить остановленный контейнер командой:

docker start i2p-torЕсли вы отключили ваш компьютер, вы должны перезапустить контейнер после перезагрузки.

Установка браузера

Для установки предпочитаемого браузера (Firefox, Chrome, Safari и т.д.) откройте его и выберите “Установки”. В “Установки” найдите “proxy”.

Здесь выберите “Automatic proxy configuration via URL” и задайте значение:

http://localhost:8080/proxy.pacГотово! Закройте “Установки” и начинайте пользоваться. Установки в браузере выглядят следующим образом:

“Proxy” есть ничто иное как “место между”. Мы хотим использовать установленный контейнер как “место между браузером и Интернетом”. наш новый контейнер перенаправляет наш траффик или посредством I2P в зону свободного интернета или посредством Tor в обычный интернет. эта точка перенаправления и есть “localhost: 8080”. Другими словами: наш собственный компьютер, дверь номер 8080 – и эта дверь открывает нам доступ к контейнеру.

Если вы сейчас используете знакомый (обычный) интернет, такой как https://diva.exchange или https://www.ft.com/, автоматически используется протокол Tor и ваша приватность лучше защищена. Свободный интернет, например http://diva.i2p, также как обычно доступен в браузере. Кстати, в бесплатном интернете «https» не нужны — т.к. используются .i2p адреса, такие как diva.i2p. Весь трафик шифруется локально в контейнере вашим собственным, самостоятельно созданным ключом. Это, по крайней мере, так же безопасно, как и «https».

Заключительные комментарии

Это простое руководство является первым шагом в свободный интернет для заинтересованных новичков. Однако, чтобы защитить свою конфиденциальность в цифровом пространстве, вам необходимо гораздо глубже изучить тему.В любом случае должны быть установлены и активированы такие дополнения, такие как «Adblock Plus», «uBlock» или «NoScript».

Как всегда и везде, необходимо иметь в виду: мошенники и болтуны всех форм и цветов присутствуют и действуют, и часто они очень хорошо замаскированы. Поэтому необходимо многократно и независимо перепроверять любую информацию.