So installierst du I2P auf dem Computer: Eine klare Anleitung für Einsteiger

Freier Internetzugang und konsequenter Schutz der Privatsphäre sind kein Luxus mehr, sondern der Mindeststandard. Wenn du ohne Überwachung oder Kontrolle im Internet surfen möchtest, könnte I2P (Invisible Internet Project) oder Tor nützlich sein. Im Gegensatz zum normalen Web verwendet I2P starke Verschlüsselung und mehrfache Weiterleitung über Server, die von Nutzern weltweit unterhalten werden, um deine persönlichen Daten (wie Identität, Standort und mehr) effektiv zu schützen.

Kurz gesagt, was du durch das Lesen dieses Artikels lernen wirst: „Wie man I2P und Tor in einem Docker-Container ausführt: ein sicherer Zugang zum freien Internet“.

Der Hauptvorteil von I2P besteht darin, dass du kein Experte sein musst, um damit zu beginnen. DIVA.EXCHANGE hat eine anfängerfreundliche Anleitung entwickelt, die dir hilft, einen I2P-Knoten auf jedem Computer einzurichten. In dieser Anleitung zeigen wir dir, wie du I2P (und gleichzeitig auch Tor) auf einem Rechner installieren, und erklären dir, wie du Docker-Container für mehr Sicherheit und Komfort nutzen kannst.

Ein wichtiger und allgemeiner Tipp: Egal welchen Browser du verwendest, surfe niemals in den Netzwerken, ohne einen starken Ad-Blocker (wie „uBlock Origin“) und auch einen Script-Blocker (wie „NoScript“) installiert zu haben. Verwende deinen Lieblings-Store (Chrome Web Store Extensions, Firefox Extensions), um diese beiden zu installieren. Andere „Privacy“-Erweiterungen als diese beiden braucht man wirklich nicht. Insbesondere „NoScript“, das die Ausführung von Skriptsprachen in dem Browser verhindert, schützt dich vor relevanten bekannten Angriffen, mit Ausnahme – und nur theoretisch – vor dem „Fingerprinting“, bei dem es sich um einen Statistik- und Daten-basierten Angriff auf die Privatsphäre handelt. Allerdings ist „Fingerprinting“ ohne Zugriff auf ein lokal ausgeführtes Skript statistisch nutzlos. Durch die Verwendung von „NoScript“ lernst du schnell, dass sich die meisten Websites überhaupt nicht um deine Privatsphäre kümmern, obwohl deren Marketing dir eine ganz andere Geschichte erzählt.

Was du brauchst:

• Ein Computer mit Windows, macOS oder Linux

• Eine stabile Internetverbindung

• Ein Webbrowser (Chrome, Firefox, Safari usw.)

Grundlegende Gedanken: Open Source und Datenschutz

Alles, was du hier über Software von diva.exchange lesen wirst, basiert auf Open Source. Klartext: Jede Software, die von diva.exchange entwickelt wird, ist in einfach und weltweit zugänglichen Repositories öffentlich verfügbar (dies sind Bibliotheken für Software-Quellcode).

Wenn dir deine Privatsphäre wirklich am Herzen liegt, vertraust du nur Software, bei der jede Zeile Quellcode in leicht zugänglichen öffentlichen Software-Repositories verfügbar ist. Unsere gesamte Software und auch unsere akademische Forschung sind hier verfügbar: https://github.com/diva-exchange. Bitte vergesse nicht, unseren Diva-Software-Repositories einen Stern zu geben, um deine Wertschätzung zu zeigen.

Installation von I2P und Tor in einem isolierten und sicheren Container: Einfach und zuverlässig

Das Ausführen von I2P und Tor in einem Container bietet viele Vorteile. Container sind auf vielen Betriebssystemen wie Windows, MacOS oder Linux über eine Software namens „Docker“ verfügbar. Wenn du neu bei Docker bist, findest du hier eine einfache Erklärung: Mit Docker kannst du Anwendungen in isolierten und gesicherten Umgebungen, sogenannten Containern, ausführen. Solche Container reduzieren softwarebezogene Risiken (wie Malware oder den Missbrauch deiner Computerressourcen) auf ein technisches Minimum.

Warum Docker verwenden?

• Open Source: Docker-Quellcode ist öffentlich verfügbar.

• Isolation und Sicherheit → I2P läuft in einer eigenen “Sandbox”, unabhängig vom Rest Ihres Systems.

• Sauber → Keine übrig gebliebenen Dateien; Entferne Docker Container mit einem einzigen Befehl.

• Plattformübergreifend → Funktioniert unter Windows, macOS und Linux auf die gleiche Weise.

• Einfache Updates → Hole dir immer die neueste Version.

• Komfort → Stelle einen separaten Browser nur für I2P bereit – dies verringert dein Risiko erheblich, statistisch relevante Daten an Server zu liefern.

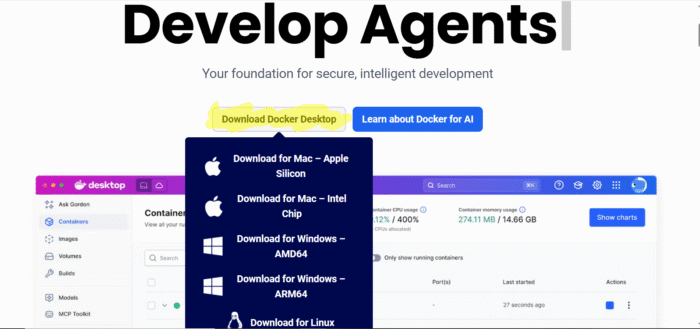

Wenn Docker auf deinem System noch nicht verfügbar ist:

• Falls du schriftliche Dokumentation bevorzugst, lese https://docs.docker.com/get-started/get-docker/ und befolge die Anweisungen dort. Es ist für Windows, MacOS oder Linux geeignet.

• Kurzes und nützliches Video für Windows-Benutzer: https://www.youtube.com/watch?v=bw-bMhlhcpg

• Kurzes und nützliches Video für MacOS-Benutzer: https://www.youtube.com/watch?v=jGlE1zhkV4I

• Kurzes und nützliches Video für Linux-Benutzer (Ubuntu): https://www.youtube.com/watch?v=J4dZ2jcpiP0

Um ein tieferes Verständnis dafür zu bekommen, wie Docker funktioniert, ist dieses Video https://www.youtube.com/watch?v=pg19Z8LL06w auf YouTube eine grossartige Investition deiner Zeit.

Docker für Ihr Betriebssystem kannst du hier herunterladen: https://www.docker.com/.

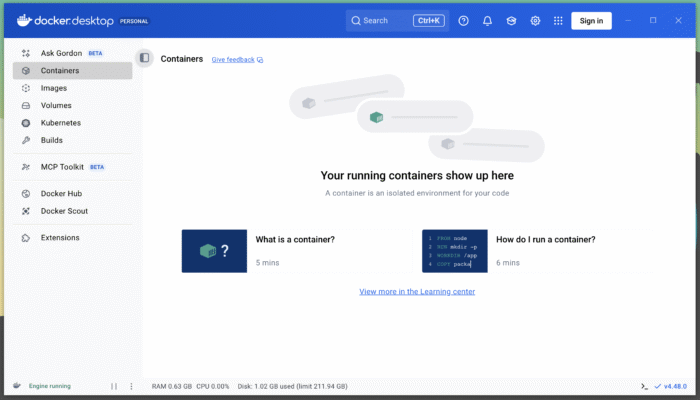

Sobald Docker Desktop auf deinem Computer gestartet ist, sieht es zunächst so aus:

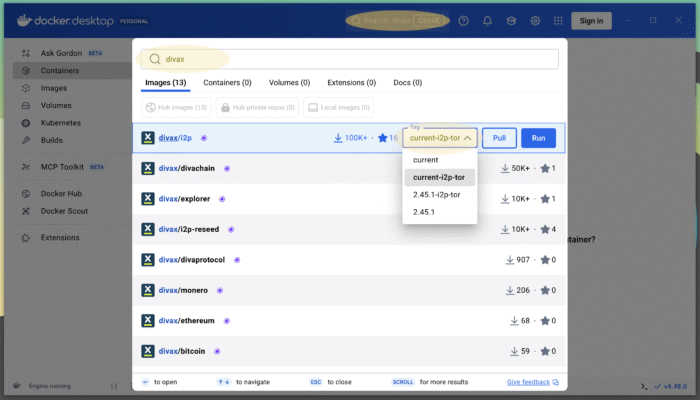

So führst du I2P und Tor in einem Docker-Container aus

Die Docker Desktop-Anwendung verfügt oben über eine Suchfunktion. Dort suchst du nach „divax/i2p“ und wählst das Docker-Image „divax/i2p“ mit der Version „current-i2p-tor“ aus. Das sieht so aus:

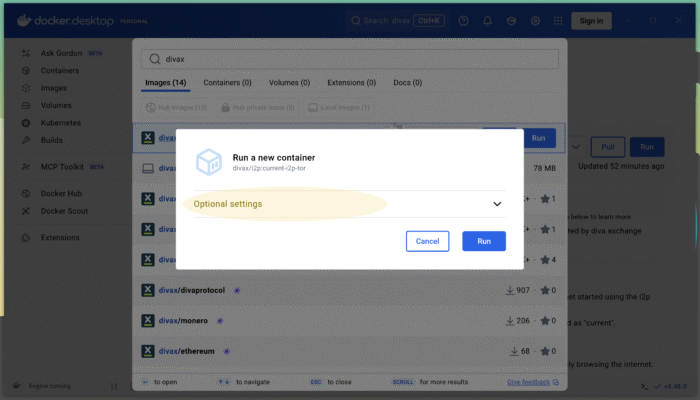

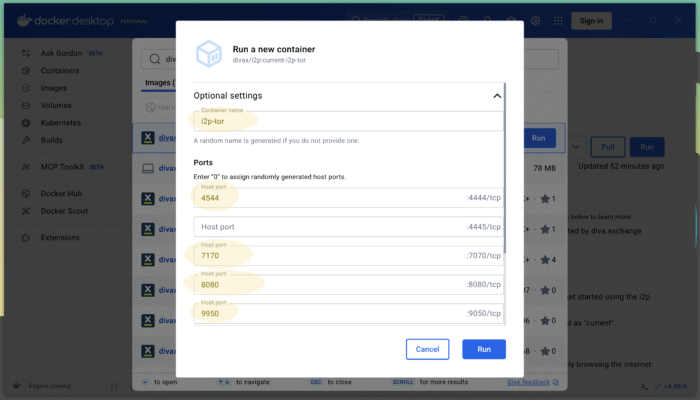

Klicke nun auf die blaue Schaltfläche „Run“. Das Docker-Image für I2P wird aus den offiziellen Docker-Repositories heruntergeladen (genannt „Pull“). Nachdem der Download abgeschlossen ist, musst du den neuen Container einrichten. Stelle nun die Einstellungen richtig ein. Das sieht so aus:

Wofür sind die „Port“-Parameter?

Die „Ports“ definieren Kommunikationswege zwischen dem Container und dem Computer (im Docker-Jargon „Host“). Du kannst dir diese Kommunikationswege als Türen zwischen zwei Räumen vorstellen, während der Container ein Raum und der Computer der andere Raum ist. Da Container eine sichere Möglichkeit sein sollen, Anwendungen auf dem Computer auszuführen, sind standardmässig alle „Ports“ zwischen dem Computer und dem Container geschlossen. Du als Benutzer hast die Kontrolle und kannst die bestimmten „Ports“ öffnen, die für eine bestimmte Anwendung nützlich und erforderlich sind.

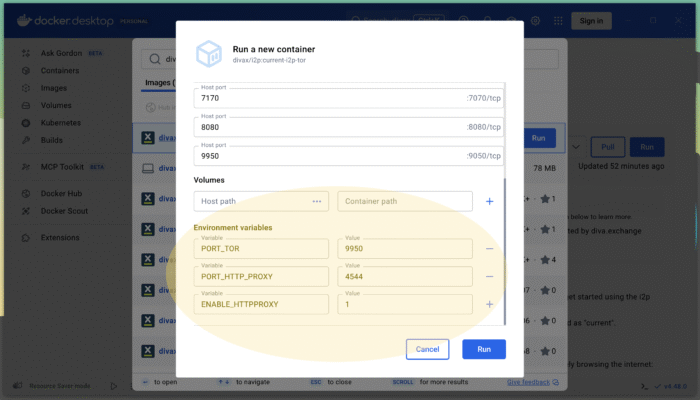

Die „Environment variables“ werden verwendet, um deine „Proxy“-Definitionsdatei auf deinem Computer zu konfigurieren. Eine solche Proxy-Definitionsdatei (eine „.pac“-Datei) ist nützlich, um deinen Browser zu konfigurieren. Weiter unten wird gezeigt, wie diese Proxy-Definitionsdatei verwendet wird. Beachte, dass die „Environment variables“ mit den „Ports“ übereinstimmen müssen. Beispiele: PORT_TOR muss mit dem Host-Port-Wert übereinstimmen, der 9050/tcp innerhalb des Containers zugewiesen ist, konkret 9950 wie in den obstehenden Screenshots dargestellt. PORT_HTTP_PROXY muss mit dem Host-Port-Wert übereinstimmen, der 4444/tcp innerhalb des Containers zugewiesen ist, konkret 4544 wie in den obstehenden Screenshots dargestellt.

Um ein tieferes Verständnis der Parameter zu erhalten, lese die vollständige Dokumentation unter https://hub.docker.com/r/divax/i2p.

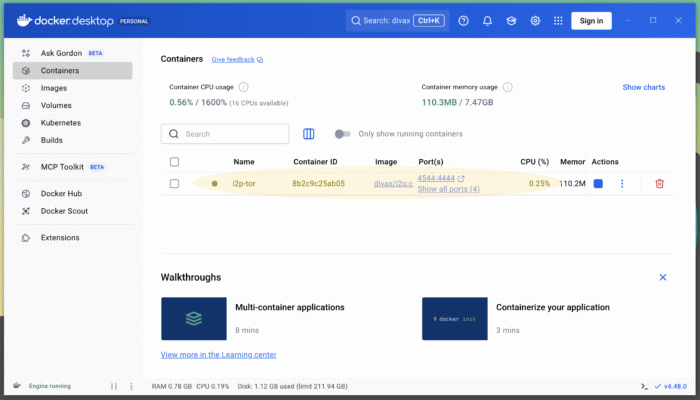

Klicke nun die blaue Schaltfläche „Run“, um den Container zu starten. Der Container wird gestartet – ein grüner Punkt auf der linken Seite zeigt an, dass er betriebsbereit ist – und dein Docker-Dashboard sollte jetzt folgendermassen aussehen:

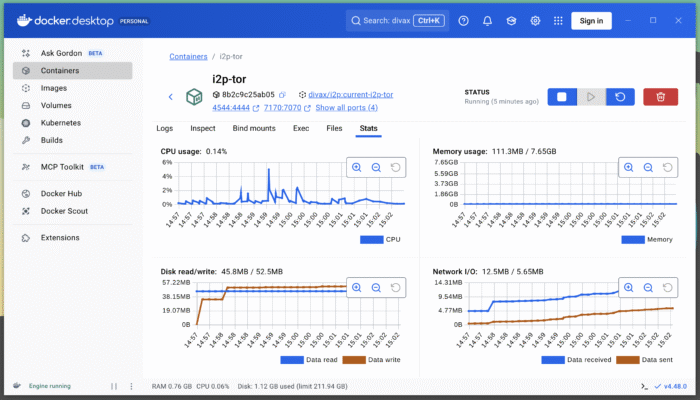

Durch einen Doppelklick auf einen laufenden Container, wie i2p-tor, erhältst du Zugriff auf die Details eines Containers. Statistiken sind verfügbar und sehen folgendermassen aus:

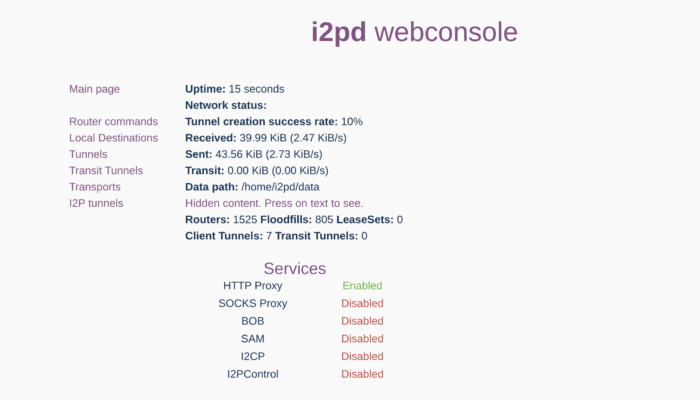

Da dir jetzt I2P zur Verfügung steht und in einem Container ausgeführt wird, kannst du einen Browser deiner Wahl öffnen und zu http://localhost:7170 navigieren. Die Adresse „localhost“ verweist auf deinen eigenen Computer und der Port 7170 ist derjenige, den du beim Starten des Docker-Containers als Parameter festgelegt hast. Dein Browser zeigt dann die I2P-Weboberfläche an, die folgendermassen aussieht:

Konfiguriere deinen Browser

Um über einen Browser auf das I2P- und das Tor-Netzwerk zuzugreifen (wir zeigen Beispiele mit Firefox und Chrome), ist es wichtig, die Proxy-Konfiguration richtig einzustellen. Wie oben erwähnt, wurde im Docker-Container eine Proxy-Definitionsdatei (eine .pac-Datei) erstellt und diese Proxy-Definitionsdatei ist jetzt für jeden Browser verfügbar, der auf deinem Computer ausgeführt wird.

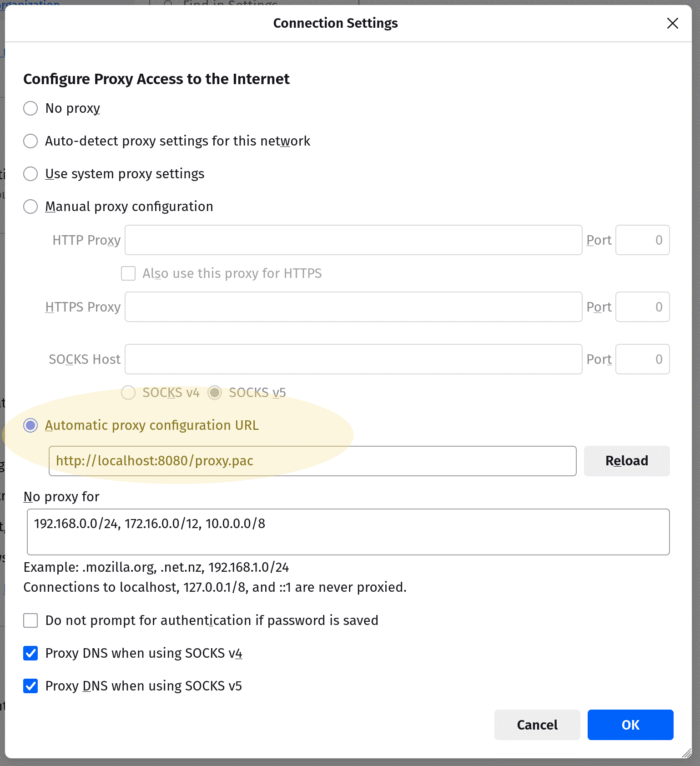

Installation mit Firefox

Wichtig: Bevor du deine Einstellungen unten änderst, erstelle einen Screenshot deiner vorhandenen Einstellungen und speichere den Screenshot lokal auf deinem Computer, damit du deine Einstellungen wiederherstellen kannst, falls du I2P und Tor nicht mehr verwenden möchtest.

Die Proxy-Definitionsdatei ist auf deinem lokalen Computer unter http://localhost:8080/proxy.pac verfügbar. Wichtig: Der Port 8080 muss mit den Docker-Einstellungen übereinstimmen (siehe oben). Es kann sein, dass es auf deinem lokalen Computer nicht Port 8080 ist, sondern vielleicht 8079, 8078 oder 8081 (oder irgendetwas anderes um 8000). Um diese Proxy-Datei zu verwenden und das I2P- und Tor-Netzwerk zu nutzen, öffne deine Browsereinstellungen und mache diese Einstellungen:

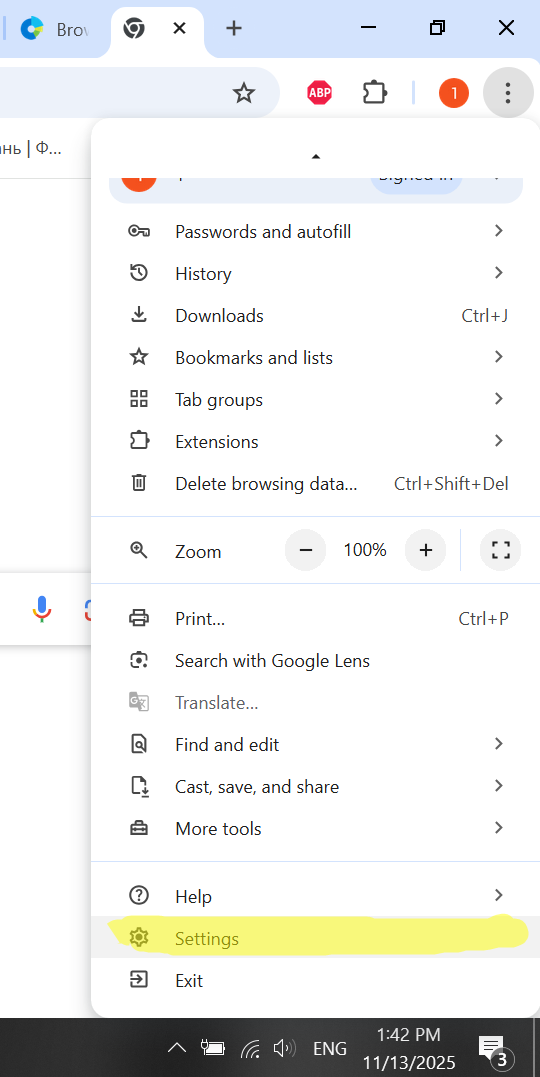

Installation mit Chrome

Wichtig: Bevor du deine Einstellungen unten änderst, erstelle Screenshots deiner vorhandenen Einstellungen und speichere die Screenshots lokal auf deinem Computer, um deine Einstellungen wiederherzustellen, falls du I2P und Tor nicht mehr verwenden möchtest.

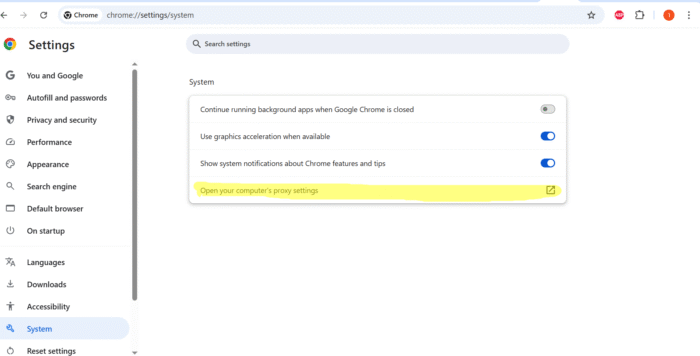

Wähle Browsereinstellungen/“Settings“ (via dem drei Punkte-Menu auf der rechten Seite):

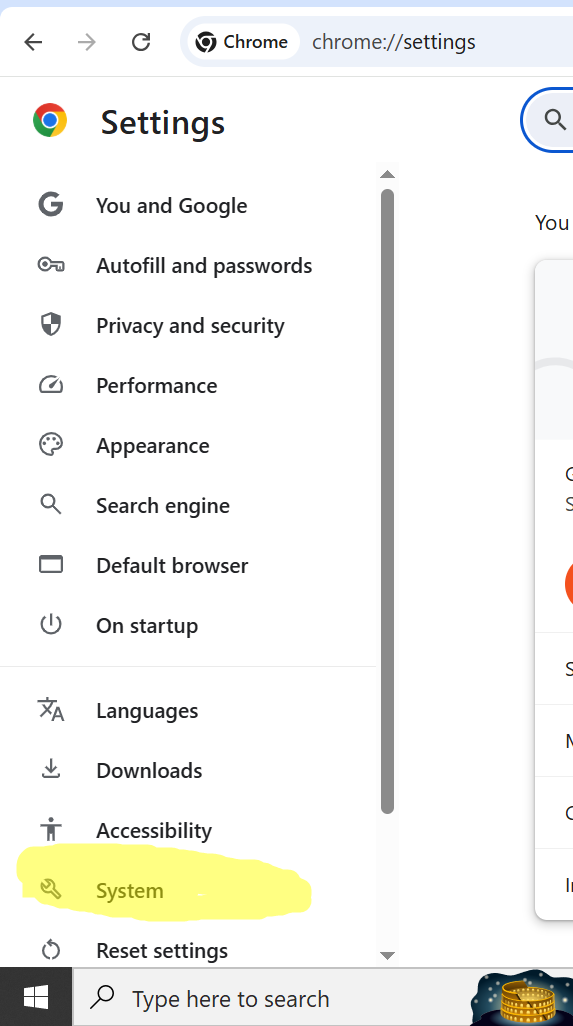

Dann wähle „System“ im unteren Bereich des Menus.

Im System Menu wähle die Proxy Einstellungen/“Proxy settings“.

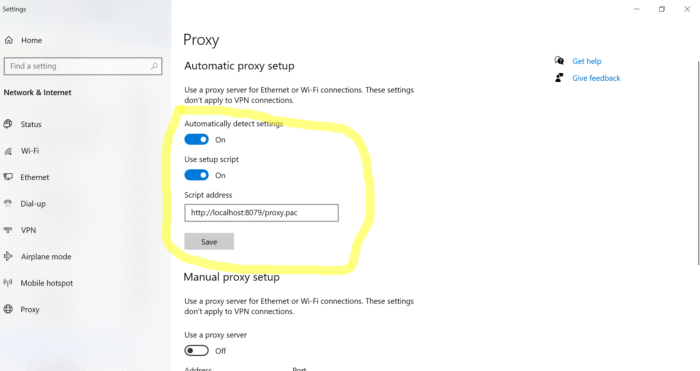

Konfiguriere den Proxy wie im Screenshot unten dargestellt.

Wichtig: Der Port 8079 muss mit den Docker-Einstellungen übereinstimmen, wie oben erläutert. Es kann sein, dass es sich auf deinem Computer nicht um Port 8079 handelt, sondern vielleicht um 8080, 8078 oder 8081 (oder irgendetwas anderes um 8000). Klicke auf Speichern.

Starte deinen Chrome-Browser neu und du bist jetzt mit dem I2P-Netzwerk verbunden.

Nachdem du diese Einstellung angewendet hast, kannst du I2P-Seiten besuchen (sogenannte „eepsites“ wie zum Beispiel die Demo-Seite http://diva.i2p) und auf alle anderen Seiten im Internet (wie https://www.diva.exchange) wird über das Tor-Netzwerk zugegriffen.

Um deine Einstellungen rückgängig zu machen, entferne einfach die Proxy-Einstellung in deinen Browsereinstellungen, stoppe und lösche den Docker-Container.

Fazit

Die Installation von I2P ist unkompliziert und sicher: Verwende Containertechnologie, um I2P und Tor zu isolieren. Anfänger werden das normale Installationsprogramm am einfachsten finden, während Benutzer, die Wert auf ein sauberes System und eine stärkere Sicherheit legen, Docker möglicherweise bevorzugen.

Erhalte Zugriff auf ein Privatsphäre-orientiertes Netzwerk, erkunde I2P-Websites und schütze deine digitale Identität effektiver.

DAS IST DIVA.EXCHANGE

Der gemeinnützige Verein diva.exchange, unterstützt mit einem barrierefreien und kollaborativen Ansatz die Entwicklung freier Banking-Technologie für alle interessierten Menschen. Die quelloffene Technologie sichert die Privatsphäre aller Teilnehmer im Finanzwesen der Zukunft. Das Blockchain-basierte Gesamtsystem ist vollkommen verteilt. Jeder kann bei diva.exchange mitmachen.

Die Zusammenarbeit mit der Forschungsinstitutionen spielt bei diva.exchange eine wichtige Rolle. Forschung findet in Kooperation mit akademischen Einrichtungen statt und die Resultate werden jeweils auf Fachkonferenzen öffentlich vorgestellt.

ERFAHRE MEHR ÜBER UNSERE ARBEIT

Alle technischen Informationen unter: https://github.com/diva-exchange/

I2P-Leitfaden für Einsteiger und Installationsanleitung:

https://www.diva.exchange/en/privacy/introduction-to-i2p-your-own-internet-secure-private-and-free/

Alle Videos: https://odysee.com/@diva.exchange:d/

Einführung in I2P: https://en.wikipedia.org/wiki/I2P

Testnetz von diva.exchange: https://testnet.diva.exchange

KONTAKT

Twitter: https://twitter.com/@DigitalValueX

Mastodon: https://social.diva.exchange/@social

Falls noch Fragen auftauchen so ist Telegram besonders geeignet: https://t.me/diva_exchange_chat_de (auf Englisch, Deutsch oder Russisch